X-Ways 실무 활용 가이드

- X-Ways 기본 사용법

- 윈도우 아티팩트 분석

- 데이터 은닉 추적 기법

레지스트리 증거 분석 [ by 김종광 ]

레지스트리 증거 분석

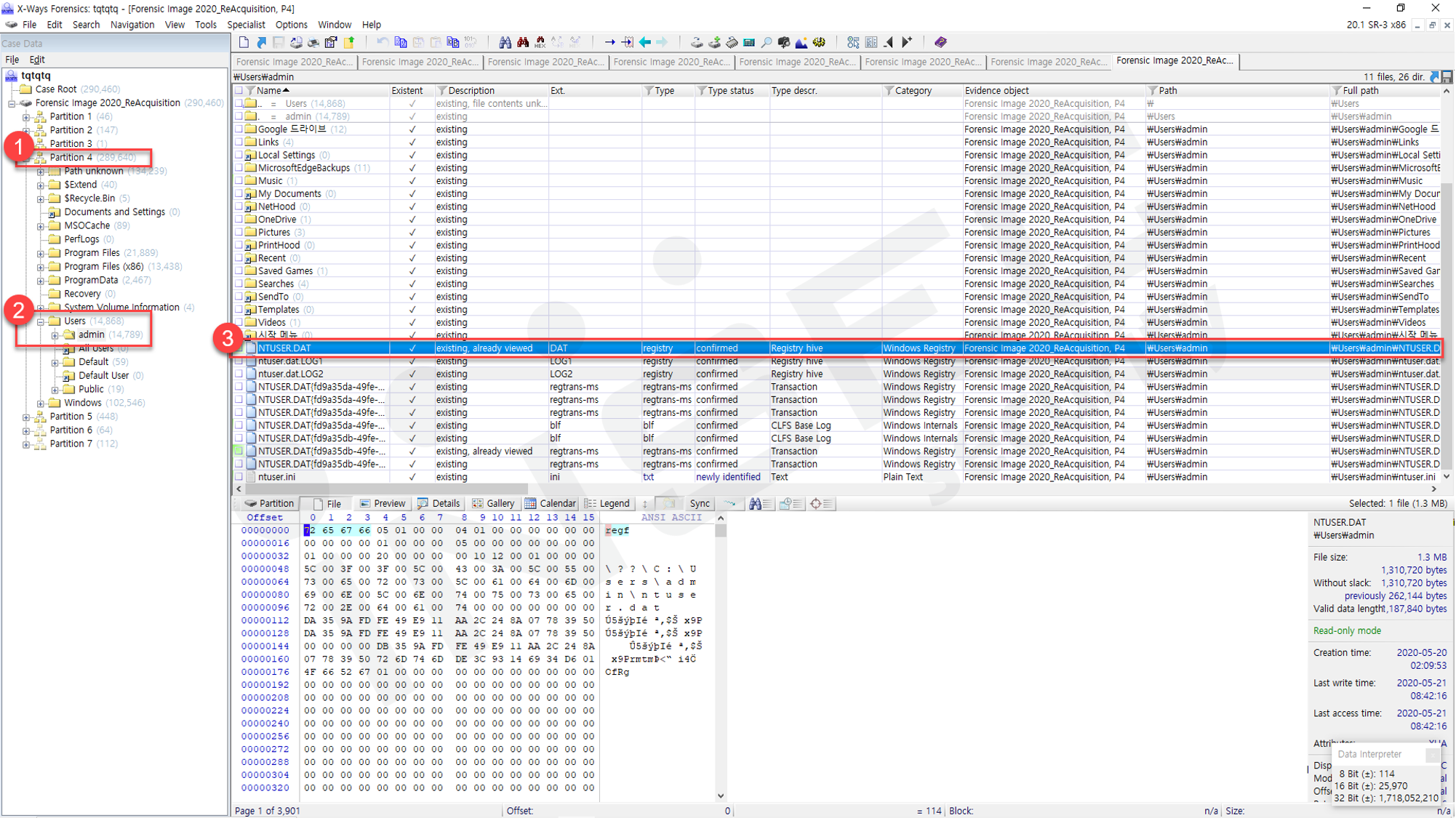

경로를 이용하여 Registry 파일을 직접 찾아 분석할 수 있습니다.

C:\Users\[UserName]\NTUSER.DAT

-

NTUSER.DAT

- 사용자 Profile을 저장하고 있는 데이터로써, 시스템에 등록된 계정마다 하나 씩 존재합니다.

레지스트리 증거 분석

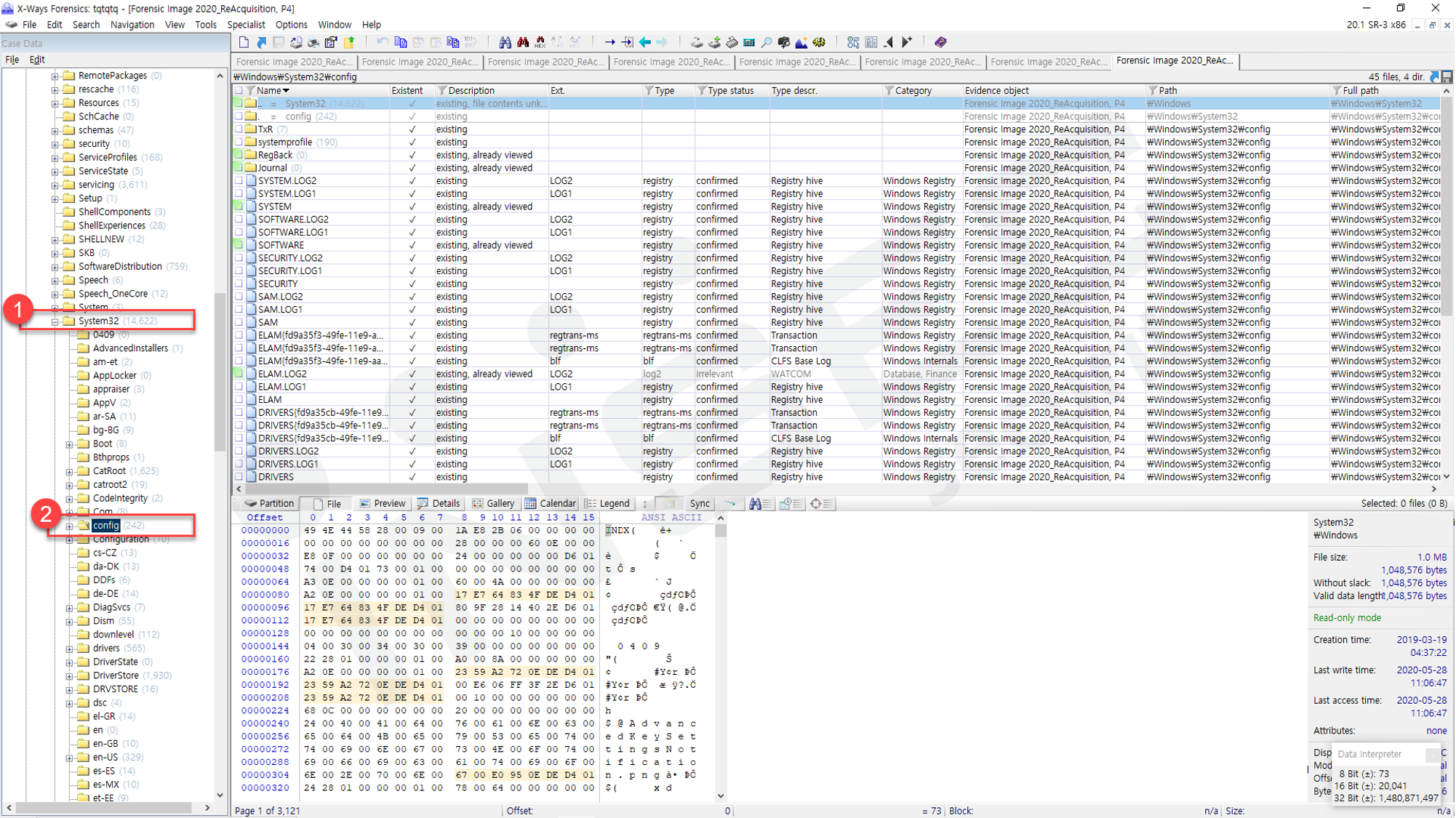

경로를 이용하여 Registry 파일을 직접 찾아 분석할 수 있습니다.

C:\Windows\System32\Config

레지스트리 증거 분석

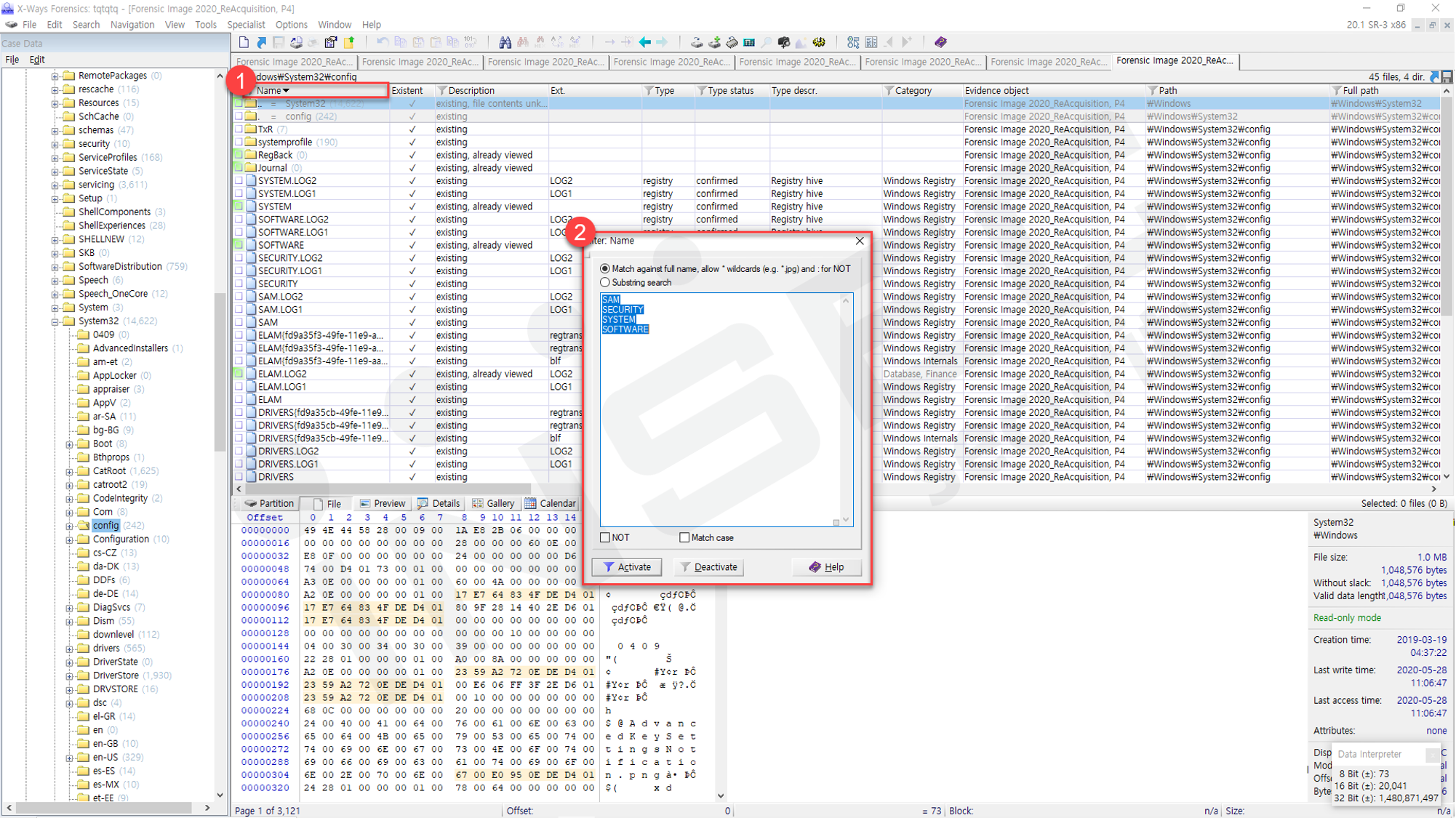

Registry 파일을 Name 컬럼 필터를 통해 분류합니다.

레지스트리 증거 분석

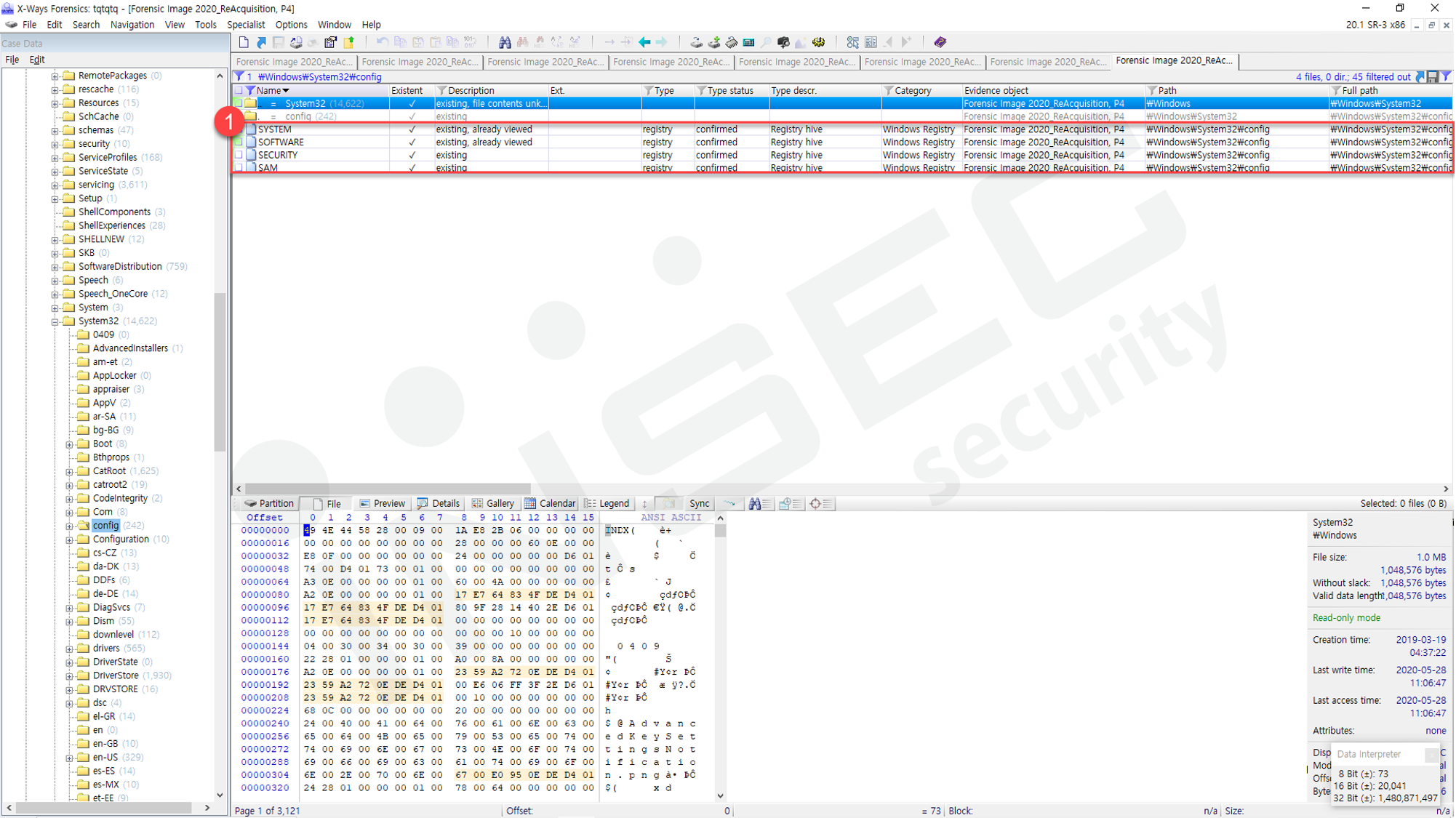

분류 된 SAM, SECURITY, SOFTWARE, SYSTEM 파일을 확인할 수 있습니다.

레지스트리 증거 분석

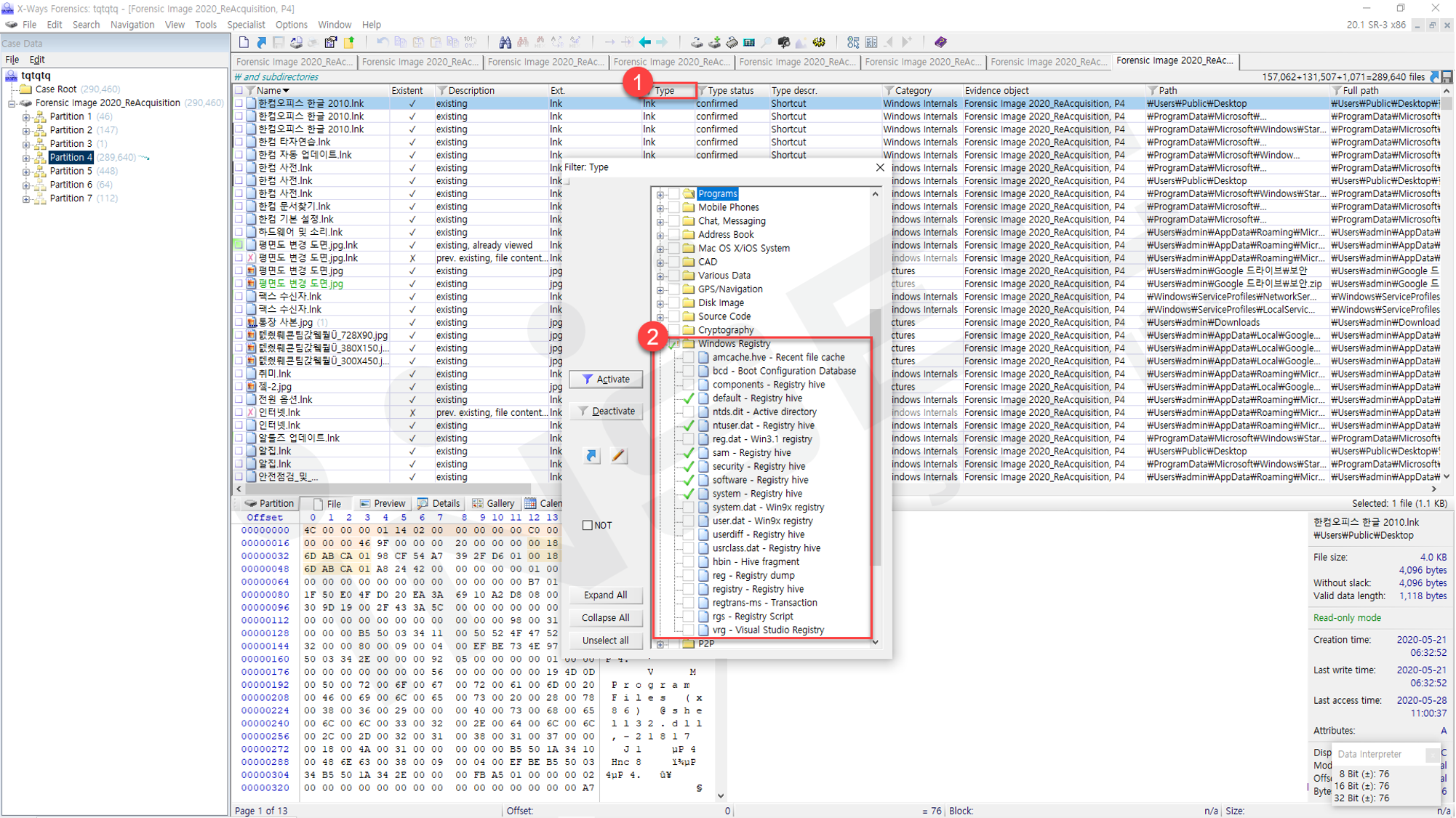

File Type으로 필터링 하여 Registry 파일을 분류할 수 있습니다.

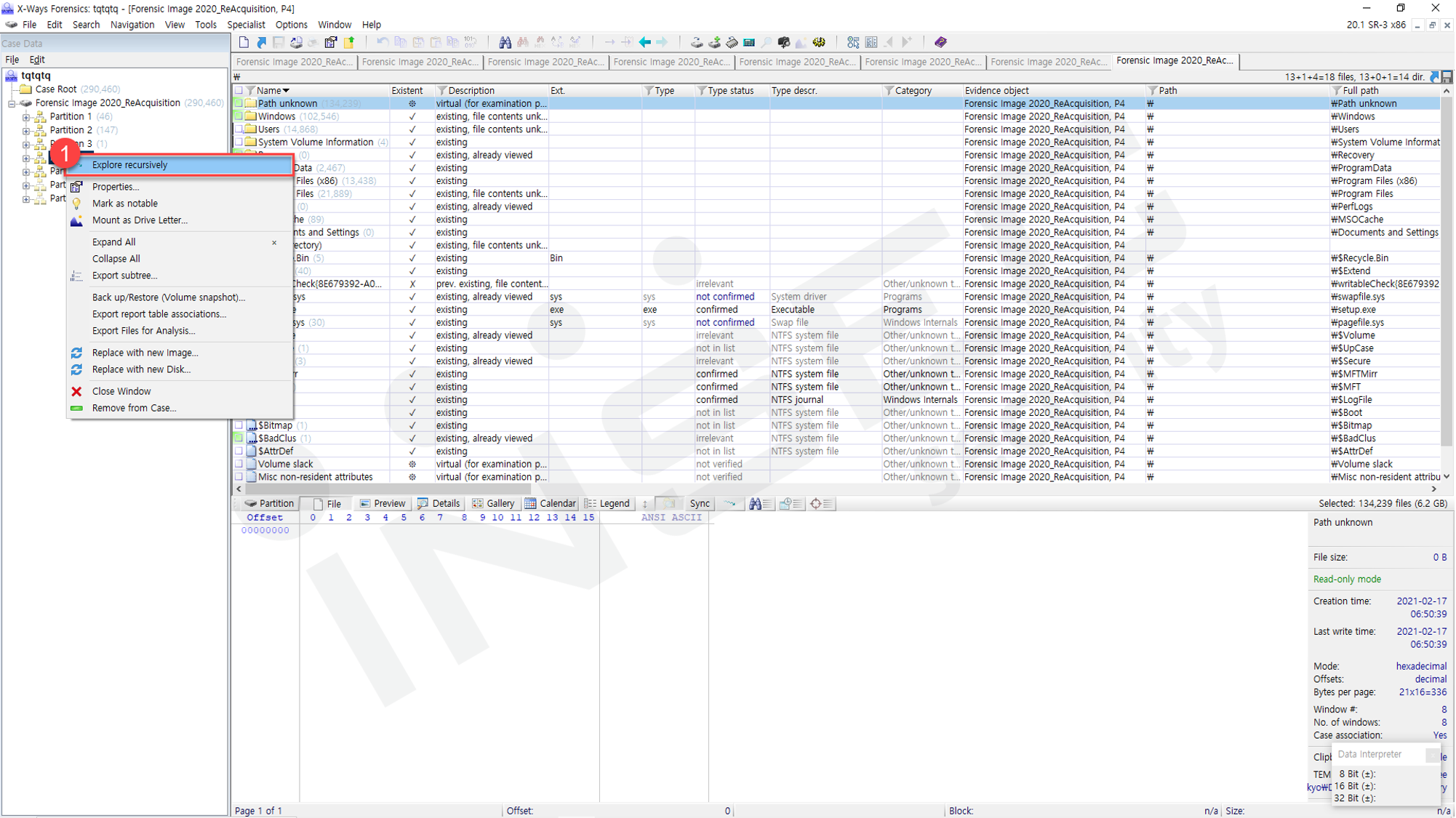

[ Explore recursively ] 기능을 통해 C Partitition의 모든 파일보기를 선택합니다.

레지스트리 증거 분석

Type 필터 버튼을 클릭합니다.

Registry 관련 필터 항목은 [ Windows Registry ] 폴더에 위치합니다.

레지스트리 증거 분석

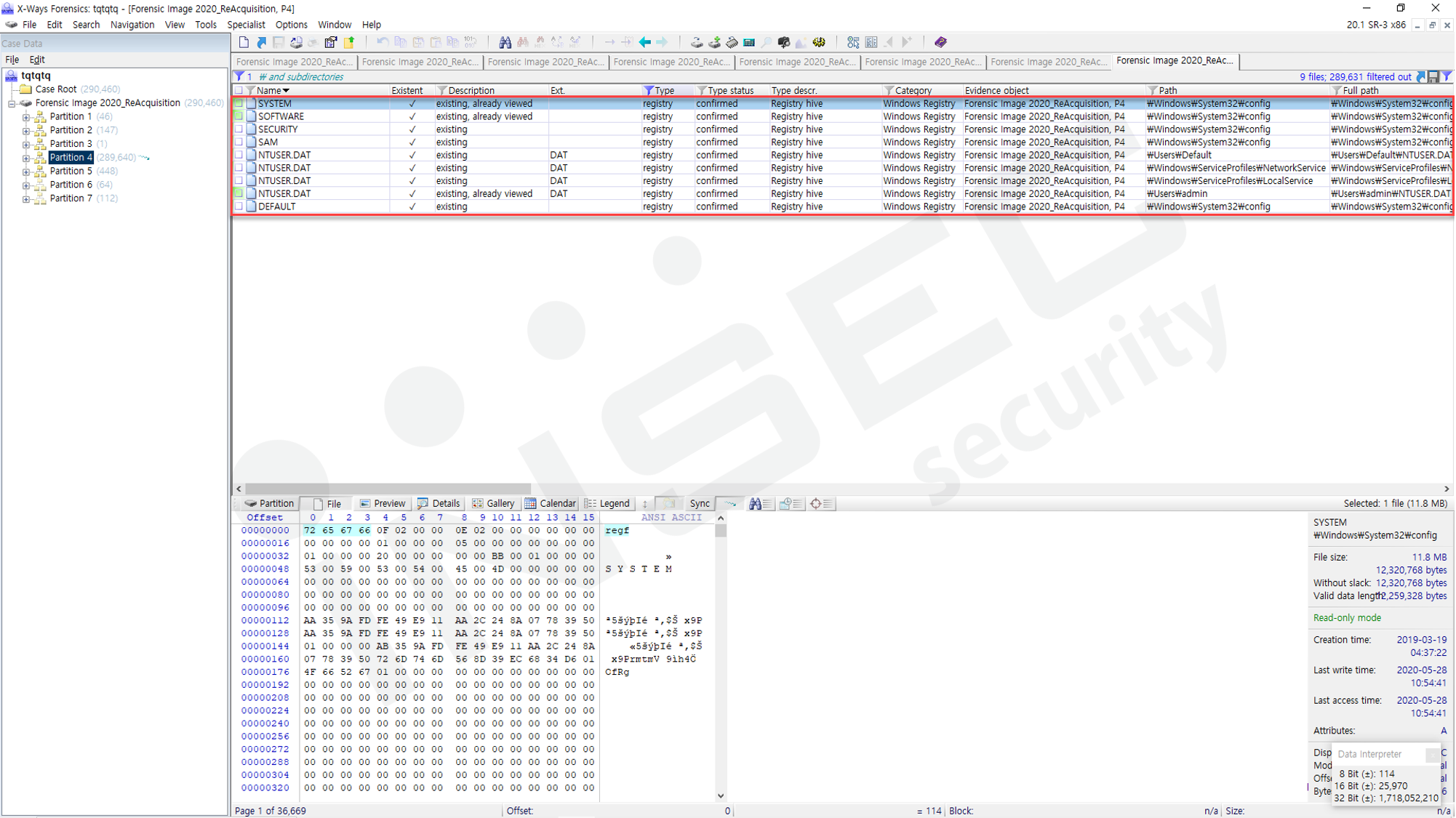

필터를 적용하면 아래와 같이 필터링 된 결과를 확인할 수 있습니다.

-

SAM

- 로컬 계정 정보와 그룹 정보에 대한 정보를 저장합니다.

-

SECURITY

- 시스템 보안 정책과 권한 할당 정보를 저장합니다.

-

SYSTEM

- 시스템 부팅에 필요한 구성 정보를 저장합니다.

-

SOFTWARE

- 윈도우에 설치된 응용프로그램에 대한 정보를 저장합니다.

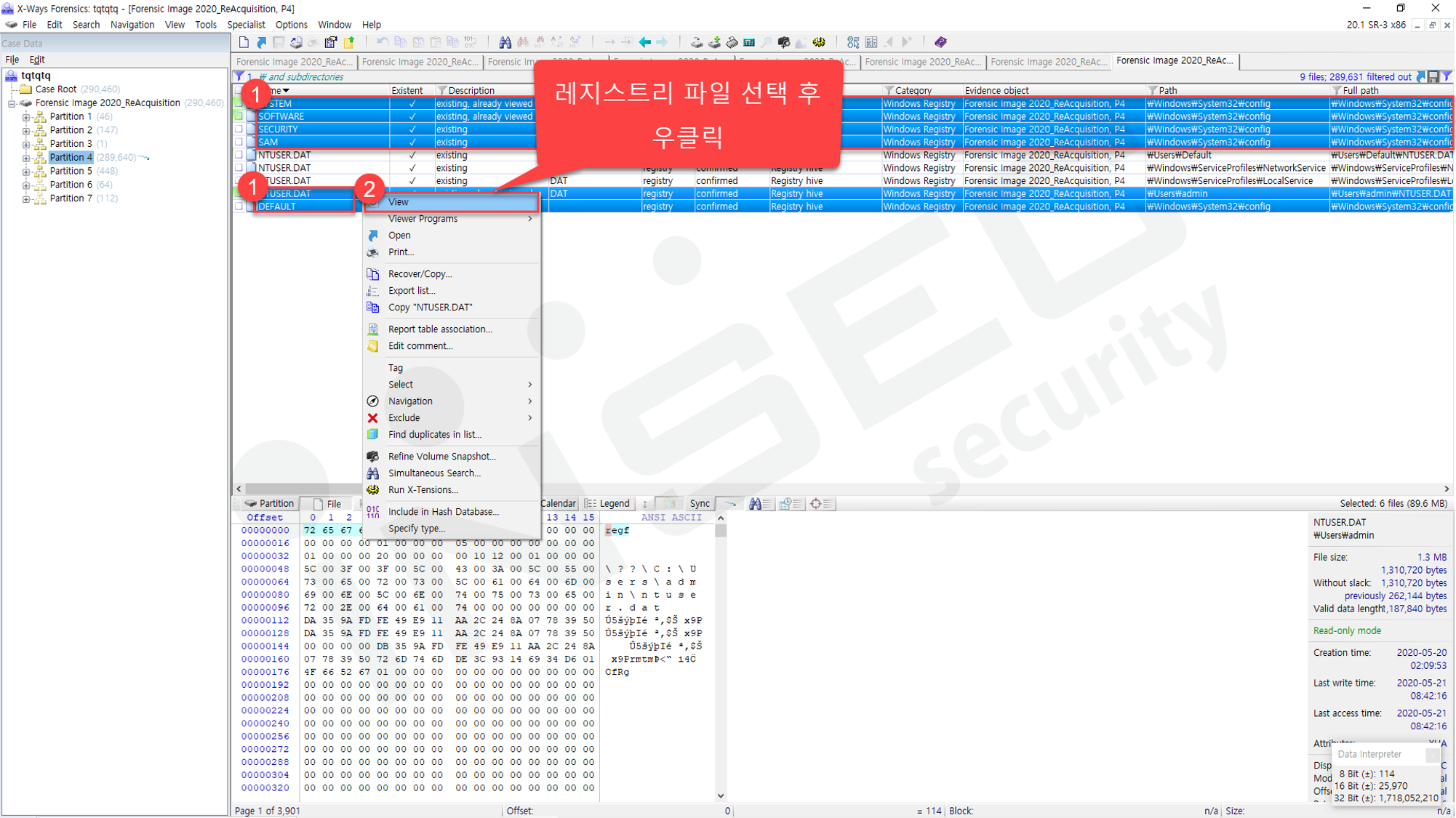

레지스트리 증거 분석

분석이 필요한 파일을 클릭 후 View 옵션을 실행합니다.

레지스트리 증거 분석

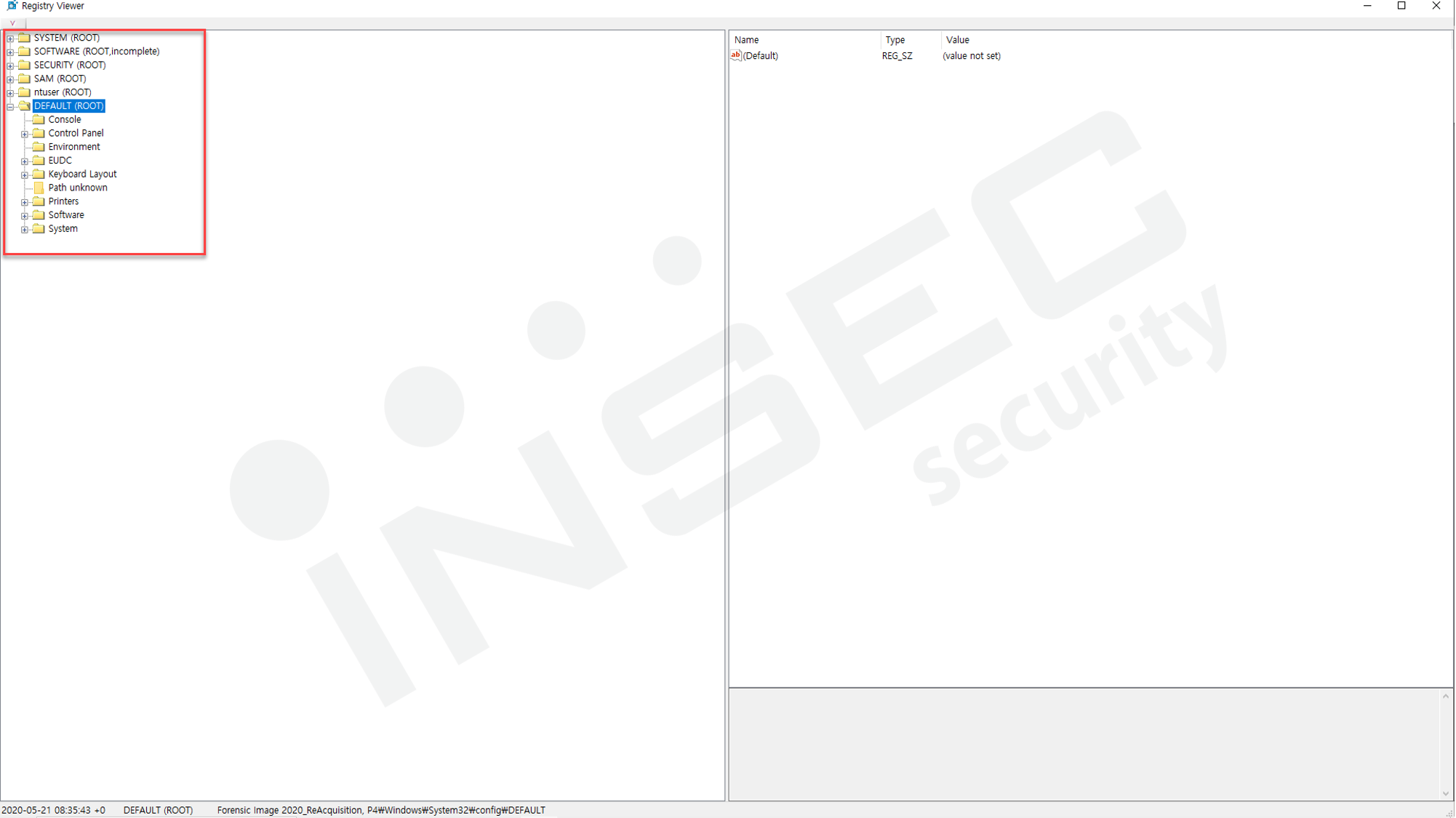

Registry Viewer가 실행됩니다.

레지스트리 분석은 [ Registry Artifact Forensic ] 페이지를 참고 부탁드립니다.