Forensic Artifacts

- Cloud Services

MS OneDrive

개요

- Windows 10 기준 OneDrive 기본 활성화로 인해 많은 사용자에게 노출

- 계정 생성시 기본 5GB 용량 제공

- Office 365의 보급을 통해 OneDrive 1TB 용량 제공

- Windows 사용자의 경우 호환성과 Office 보급으로 이용률 급증

포렌식 관점

OneDrive 저장 목록 수집 / 분석 가능

Office 365 Outlook 주소록 수집 / 분석 가능

Office 365 / Microsoft Mail 수집 / 분석 가능

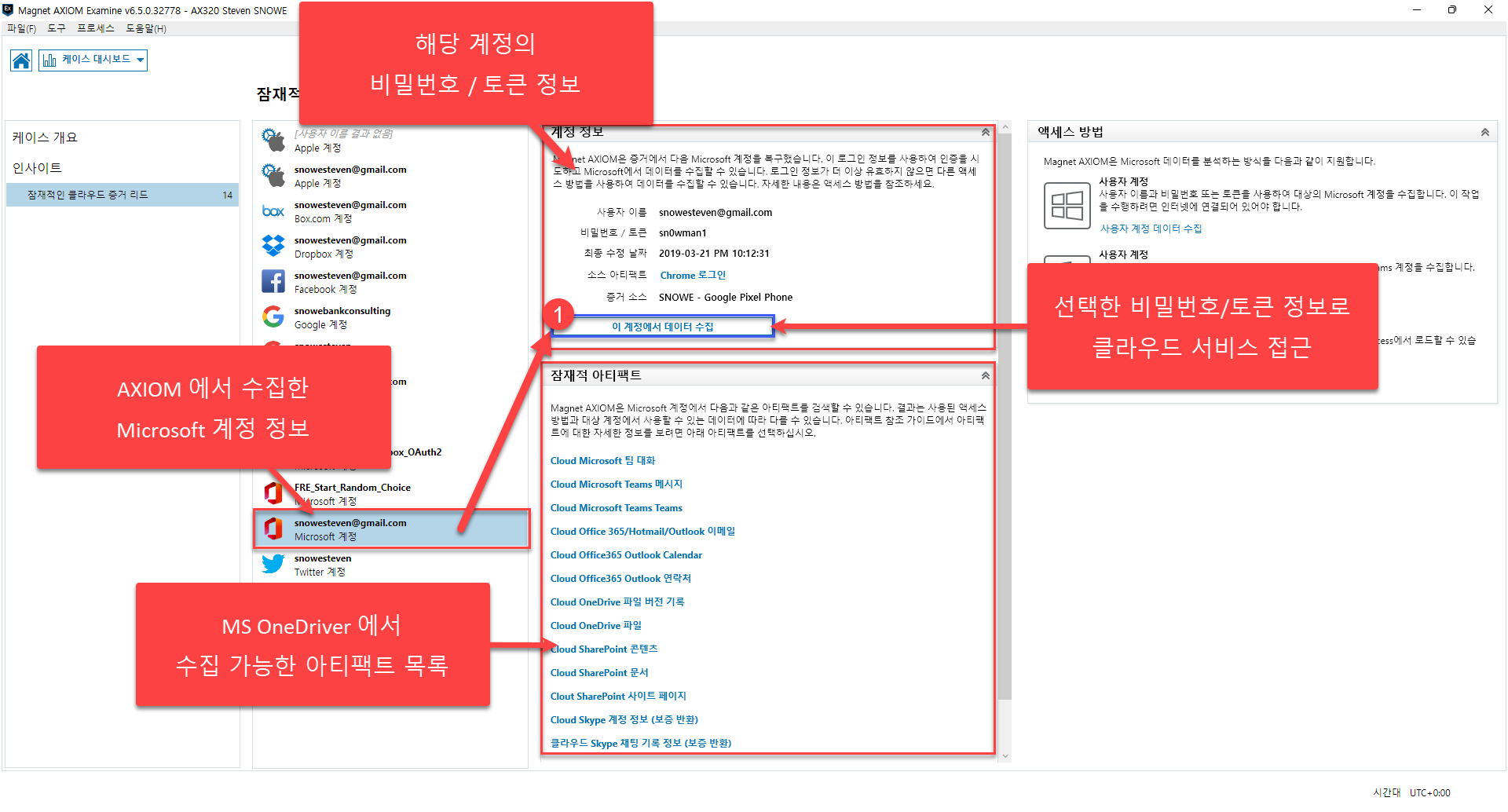

AXIOM Process 종료 후 [ 잠재적 클라우드 증거 로드 ] 텝을 이용해 수집된 클라우드 서비스 목록을 확인할 수 있습니다.

이 계정에서 데이터 수집 버튼을 클릭하여 클라우드 서비스 정보를 수집할 수 있습니다.

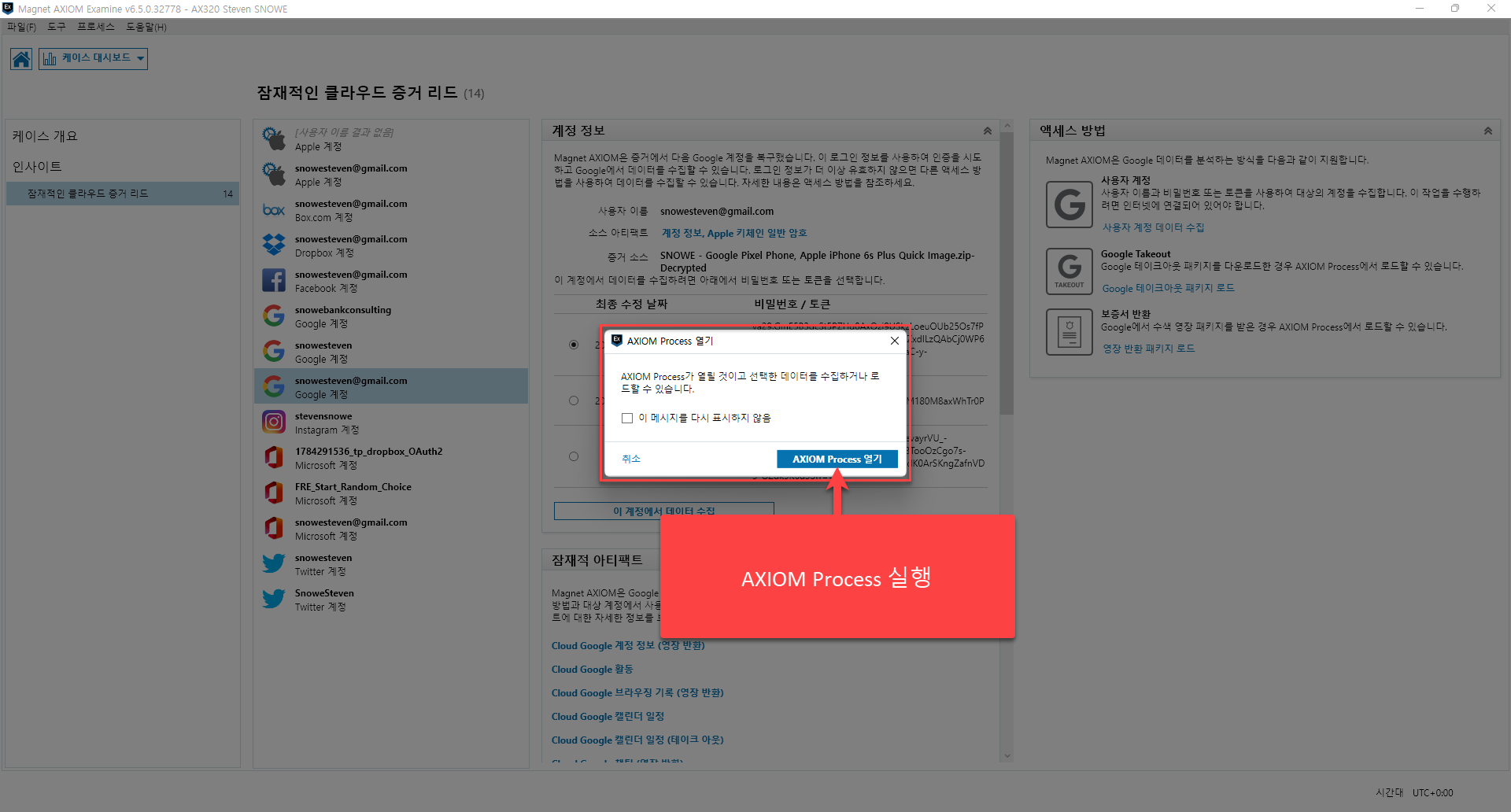

AXIOM Process를 실행합니다.

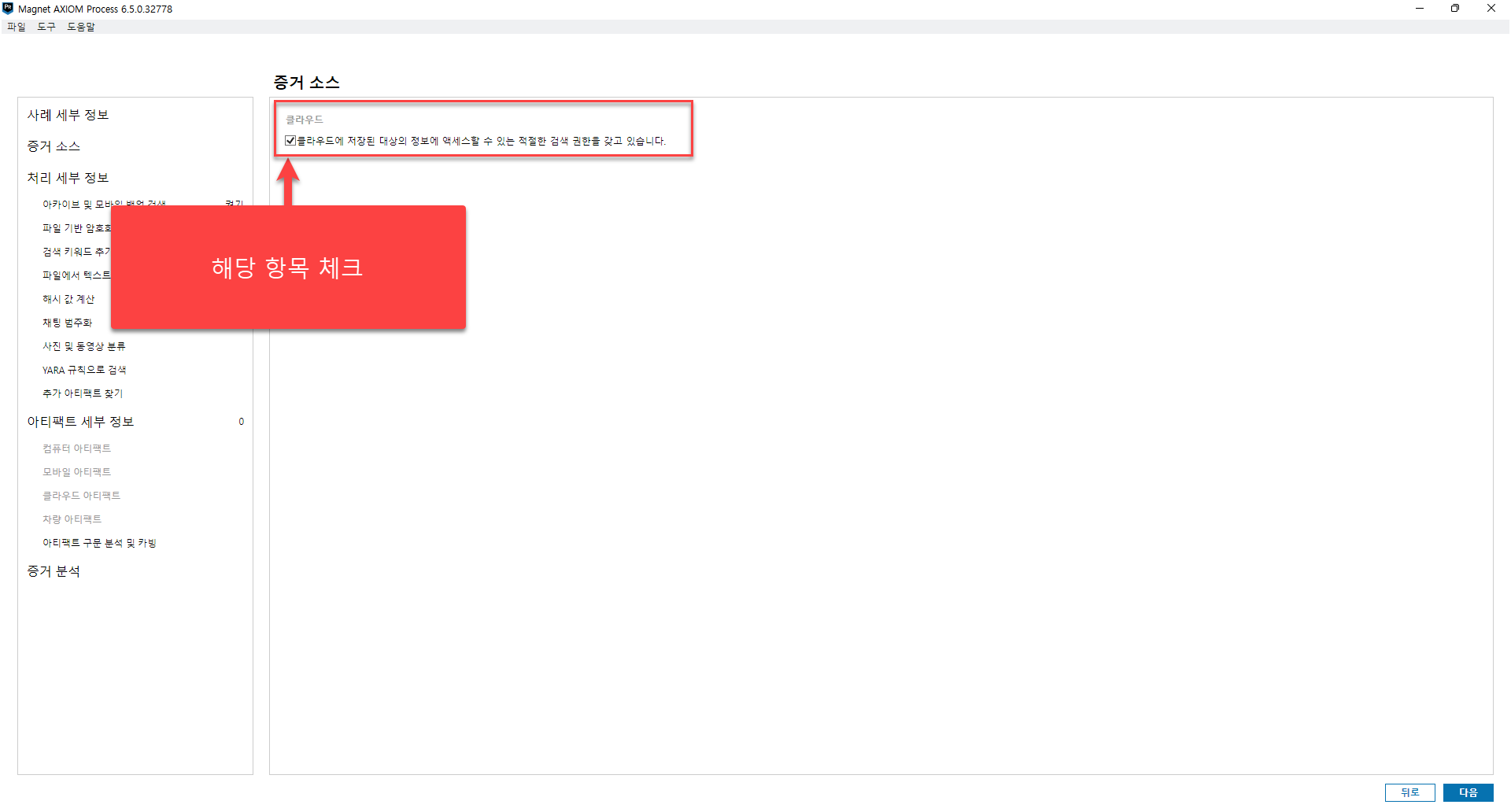

[ 클라우드에 저장된 대상의 정보에 … ] 항목에 체크합니다.

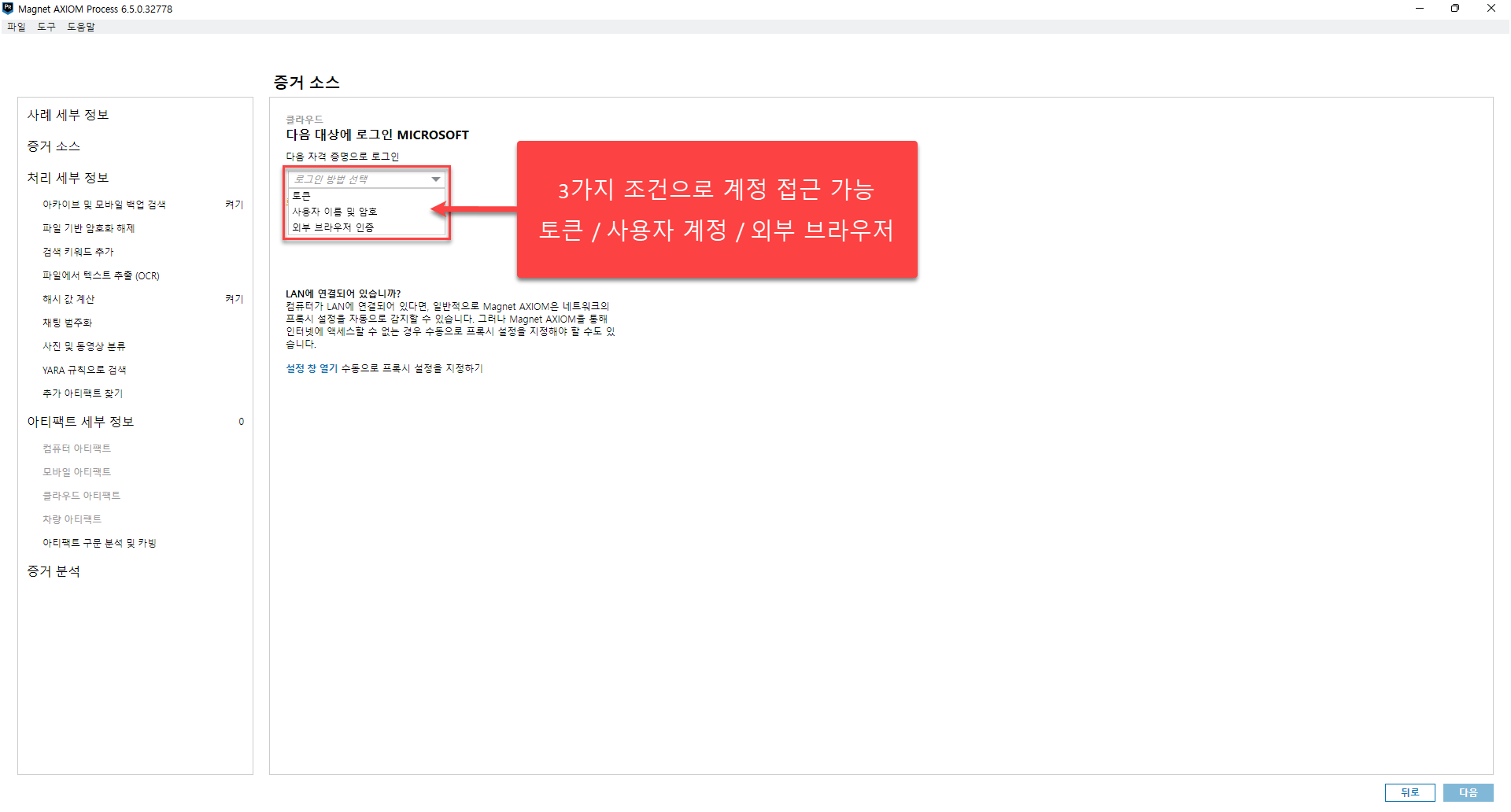

[ 사용자 이름 및 암호 또는 외부 브라우저 인증 ]을 선택합니다.

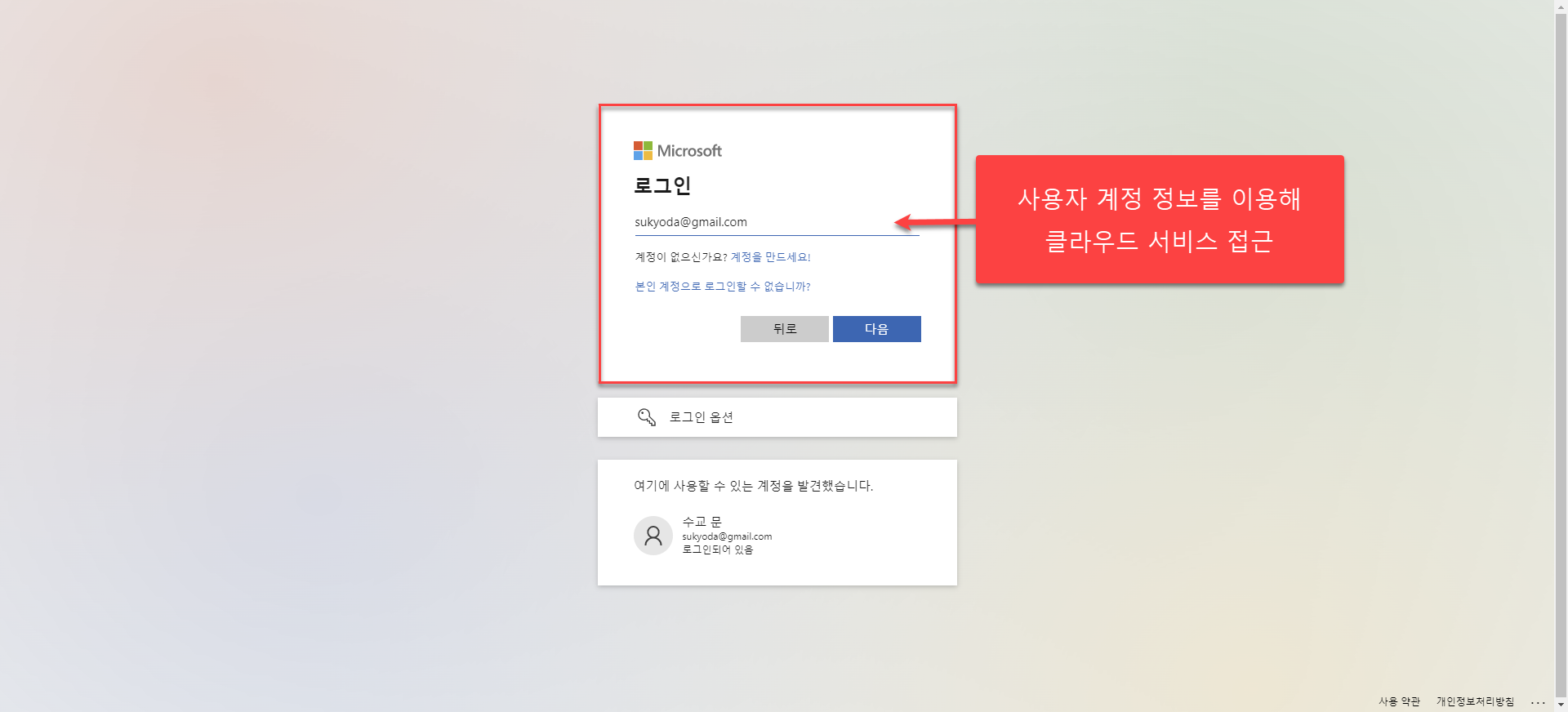

AXIOM Examine에서 수집한 사용자의 계정 정보를 입력합니다.

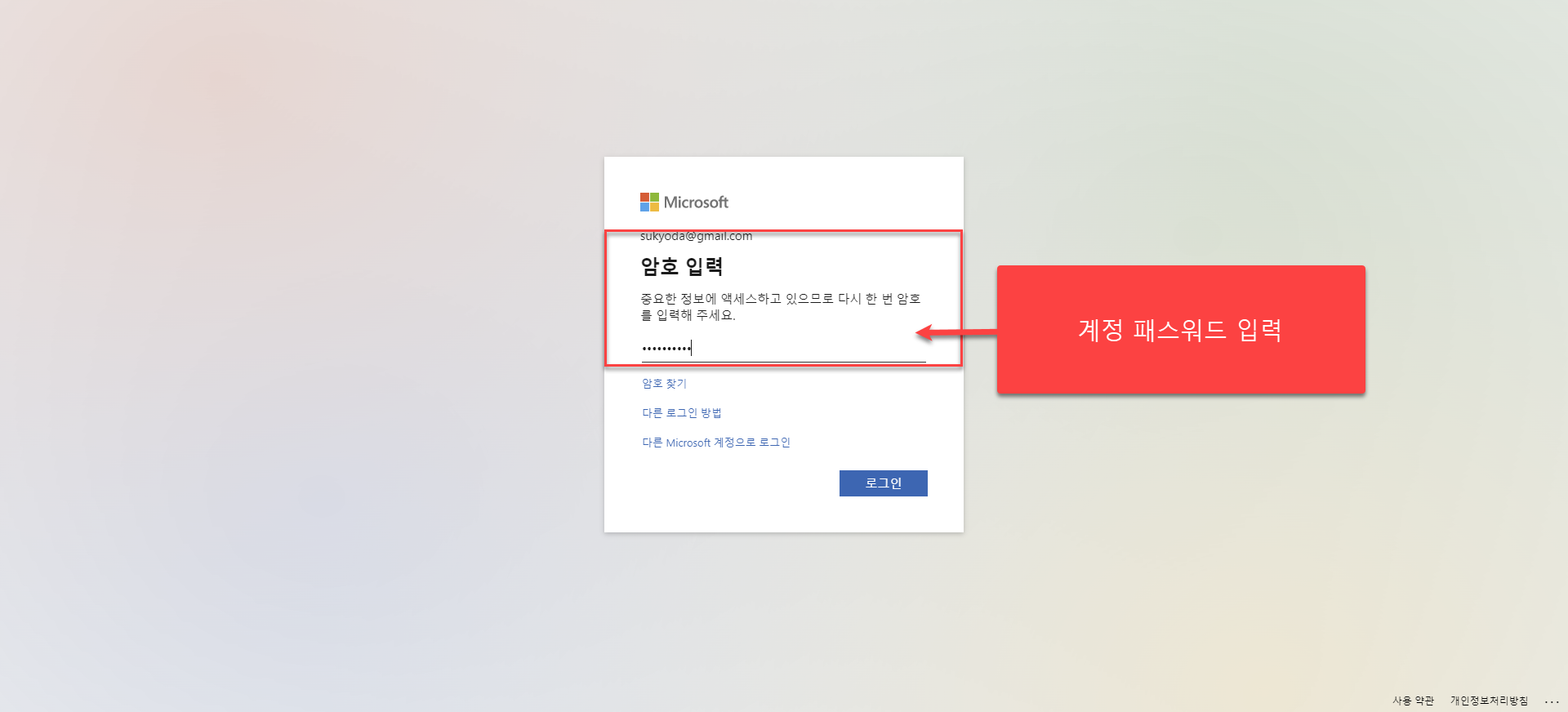

해당 계정의 패스워드를 입력합니다.

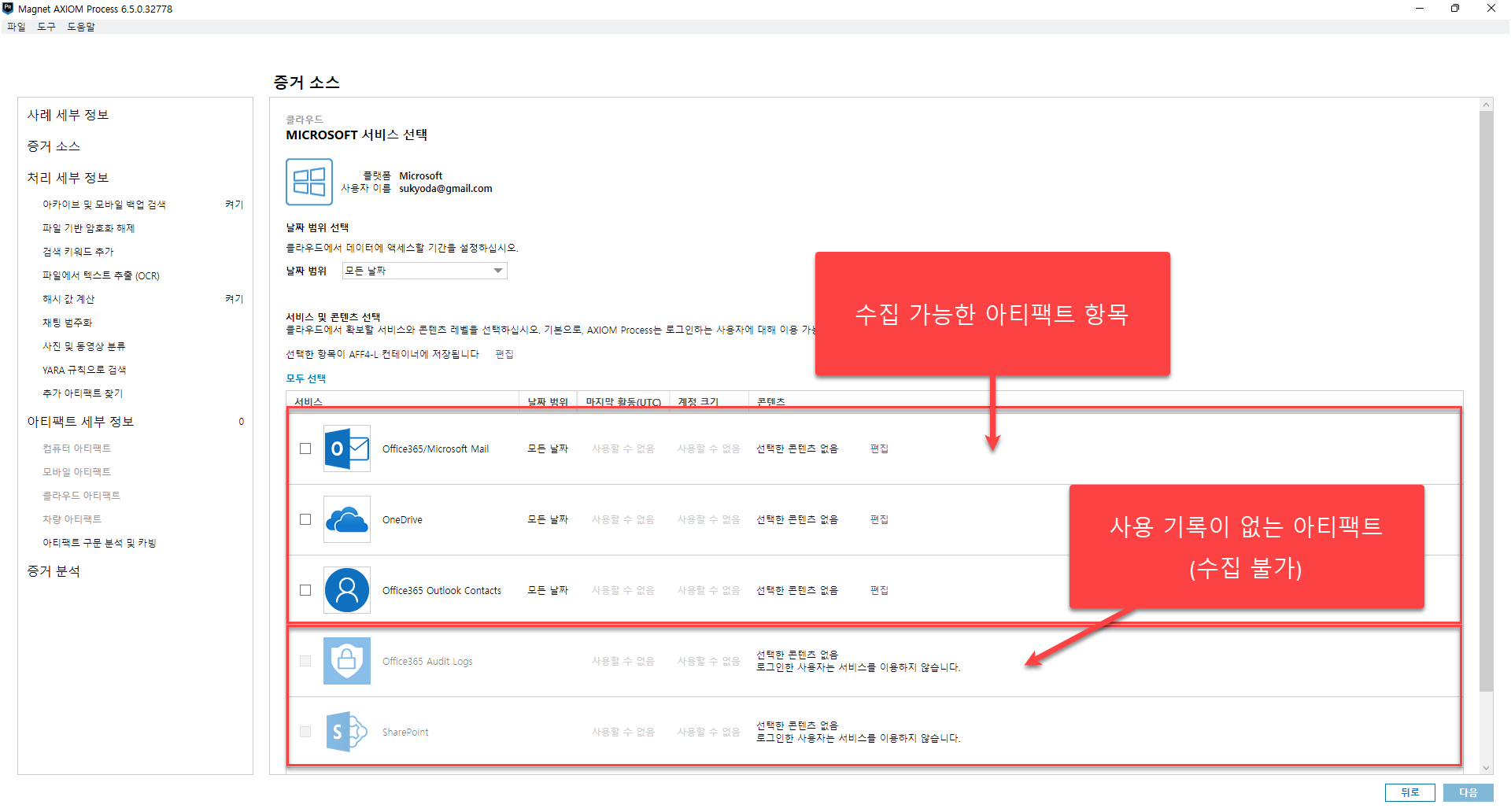

Microsoft OneDrive에 접근 성공 후 수집가능한 아티팩트 정보를 확인합니다.

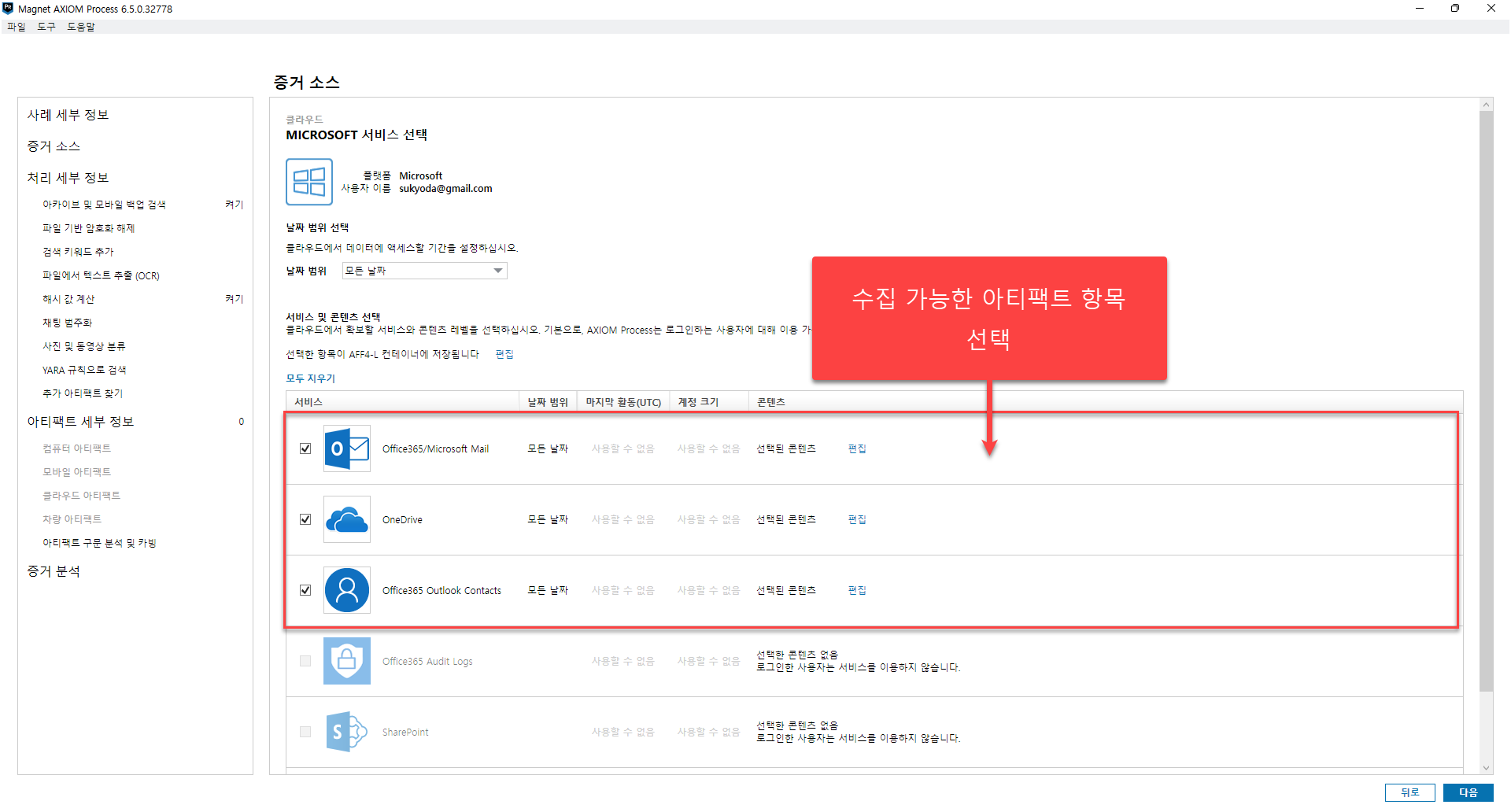

수집 가능한 아티팩트 항목을 체크합니다.

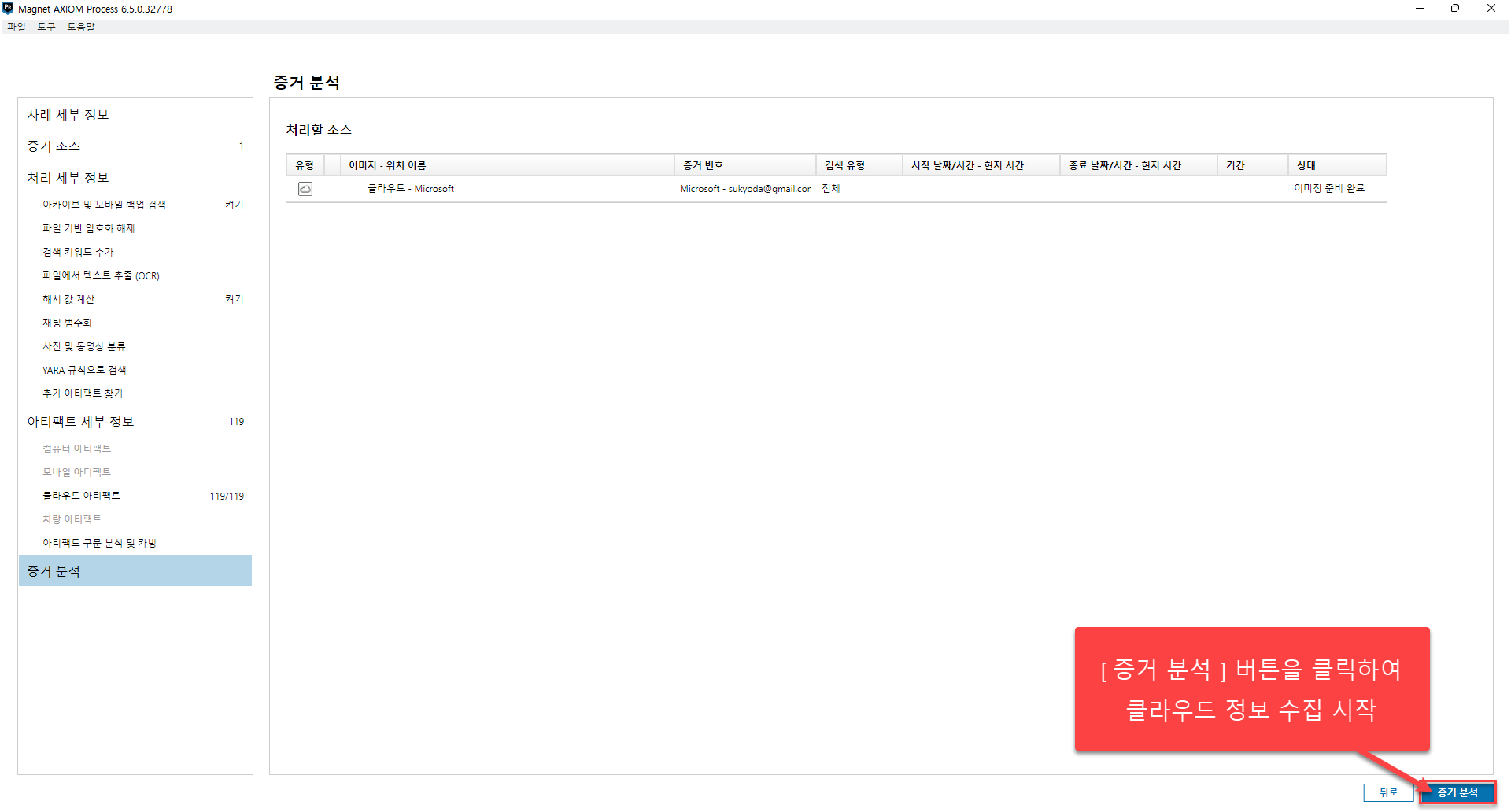

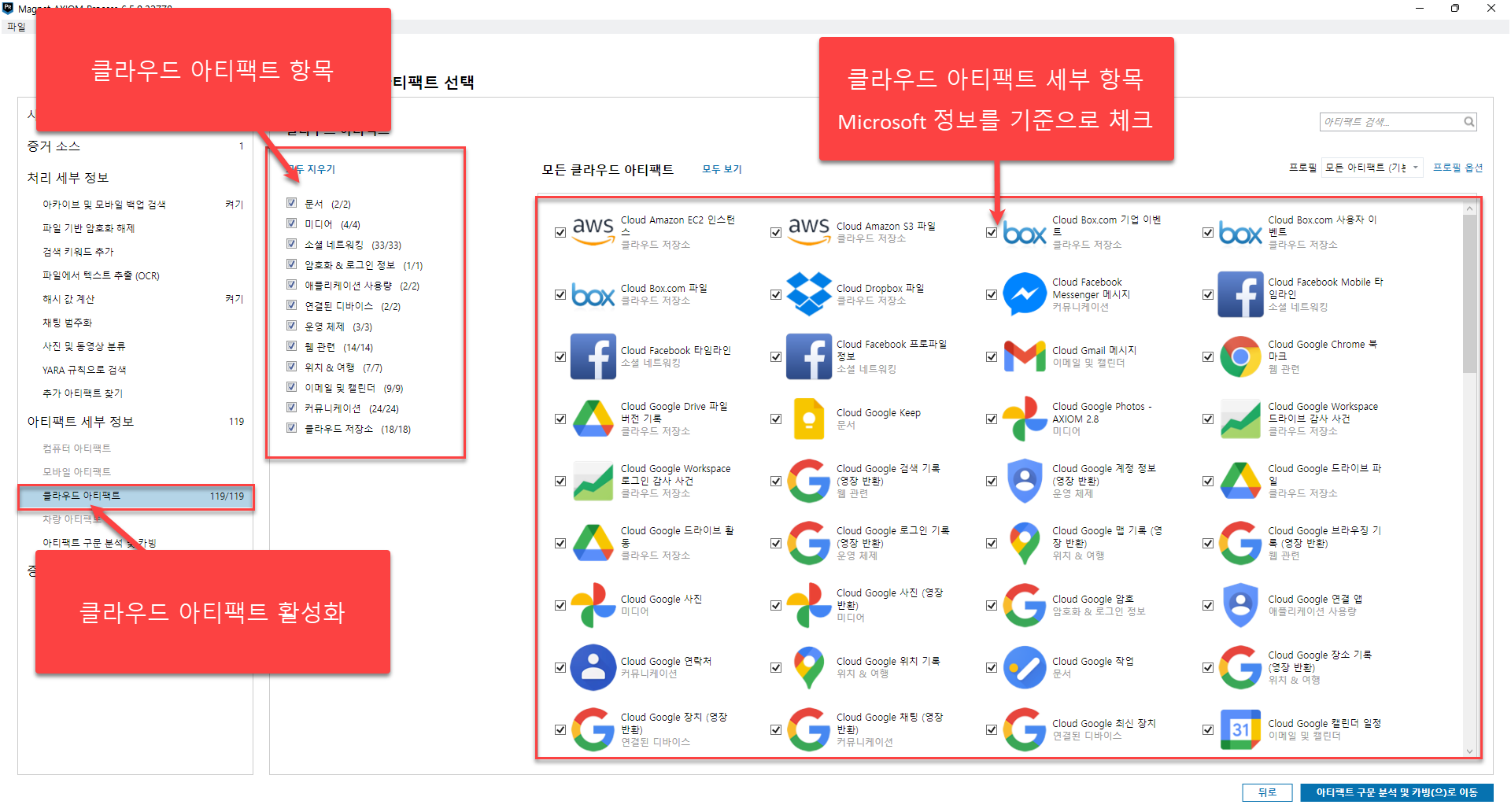

세부 처리 정보를 모두 셋팅 후 클라우드 아티팩트에서 정형화 할 항목을 선택합니다.

세부 처리 정보 : http://www.forensic-artifact.com/magnet-forensics/sub01 AXIOM 기본 사용법 참조

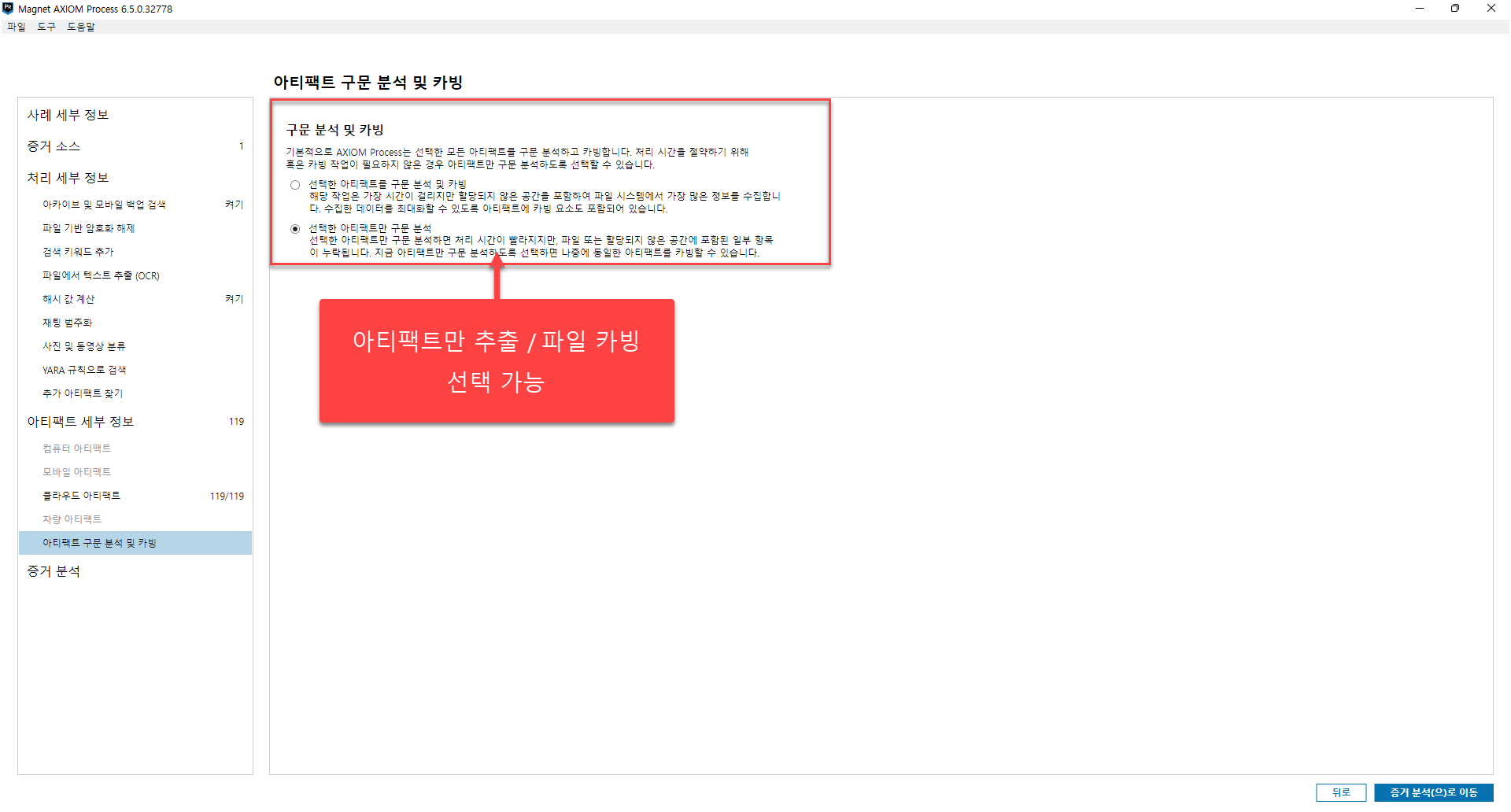

구문 분석 및 카빙 항목을 선택합니다.

증거 분석 버튼을 클릭하여 OneDrive 클라우드 정보를 수집합니다.